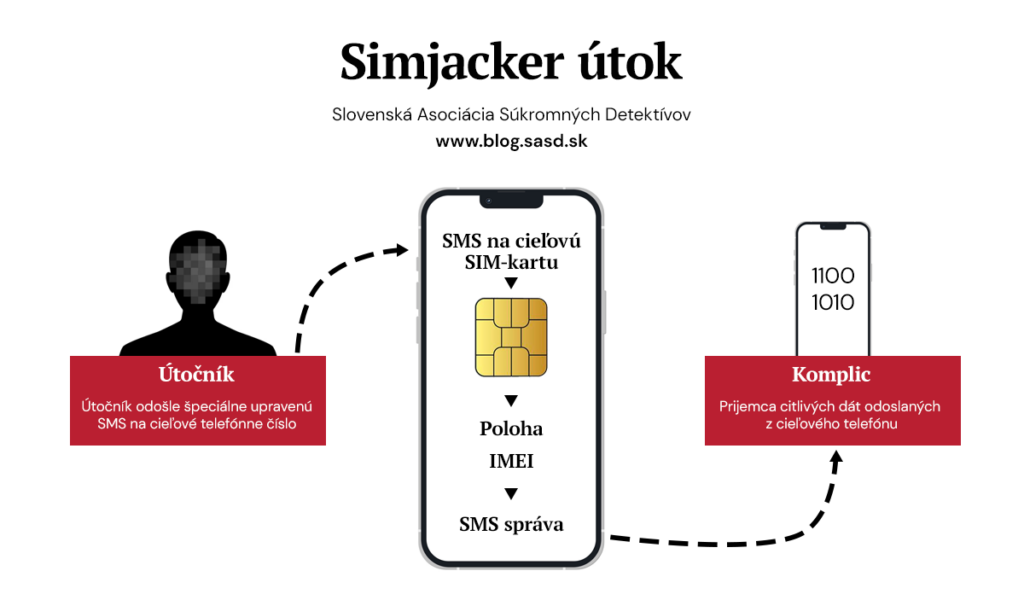

Simjacker je závažný bezpečnostný problém, ktorý bol prvýkrát odhalený v septembri 2019. Tento útok umožňuje útočníkom získať neoprávnený prístup k mobilným telefónom prostredníctvom zraniteľností v SIM kartách. V tomto článku sa pozrieme na to, ako funguje útok Simjacker, jeho potenciálne dôsledky a opatrenia na jeho predchádzanie.

Ako funguje útok Simjacker

Simjacker útok zneužíva zraniteľnosť v softvéri SIM kariet, ktorý sa nazýva S@T Browser (SIMalliance Toolbox Browser).

S@T Browser je dynamické prostredie, ktoré umožňuje spúšťanie príkazov a aplikácií na SIM karte. Útočník môže posielať špeciálne upravené SMS správy, ktoré obsahujú skryté príkazy pre S@T Browser. Tieto príkazy môžu byť zneužité na získanie citlivých informácií, ako je poloha telefónu, IMSI/IMEI číslo alebo posielanie nežiaducich SMS správ.

Potenciálne dôsledky útoku Simjacker

Útok Simjacker môže mať vážne dôsledky pre bezpečnosť užívateľov mobilných telefónov. Niektoré z možných dôsledkov zahŕňajú:

- Sledovanie polohy užívateľov – Útočník môže získať prístup k aktuálnej polohe užívateľa a sledovať jeho pohyb v reálnom čase.

- Odpočúvanie hovorov a SMS správ – Útočník môže získať prístup k obsahu hovorov a SMS správ, čo by mohlo viesť k odhaleniu citlivých informácií.

- Neoprávnené posielanie SMS správ – Útočník môže využiť telefón na posielanie nežiaducich SMS správ, čo by mohlo mať finančné dôsledky pre užívateľa.

- Šírenie malwaru – Útočník môže využiť Simjacker na šírenie malwaru medzi zariadeniami, čím zvyšuje riziko ďalších útokov a narušenia súkromia.

Možnosť využitia útoku Simjacker na Ecall jednotky vo vozidlách vyrobených po roku 2015

ECall (Emergency Call) je systém integrovaný do vozidiel, ktorý automaticky volá tiesňovú linku v prípade vážnej nehody. Tento systém bol zavedený v EÚ pre všetky nové modely osobných automobilov a ľahkých úžitkových vozidiel od marca 2018. ECall jednotky vo vozidlách využívajú mobilné pripojenie na prenos údajov a hovorov na tiesňovú linku.

V teoretickej rovine by útok Simjacker mohol predstavovať riziko aj pre ECall jednotky v automobiloch, ak by tieto jednotky používali SIM karty obsahujúce zraniteľný S@T Browser.

Zraniteľnosť v S@T Browser umožňuje útočníkovi získavať informácie alebo ovplyvňovať funkcie zariadení prostredníctvom špeciálne upravených SMS správ.

Ak by útočník zneužil útok Simjacker na ECall jednotku, mohli by teoreticky získať prístup k citlivým údajom, ako sú poloha vozidla, rýchlosť a telemetrické údaje. Okrem toho by mohli útočníci potenciálne ovplyvniť fungovanie ECall systému, čo by mohlo mať vážne dôsledky v prípade tiesňovej situácie.

Prevencia a ochrana pred útokom Simjacker

Na zabezpečenie ochrany pred útokom Simjacker je potrebné prijať niekoľko opatrení:

- Výmena SIM karty – Ak je k dispozícii, užívatelia by mali zvážiť výmenu svojej SIM karty za novšiu verziu, ktorá obsahuje aktualizovaný alebo neprítomný S@T Browser.

- Použitie bezpečnostného softvéru – Užívatelia by mali nainštalovať spoľahlivý bezpečnostný softvér na svoje zariadenia, ktorý dokáže detekovať a blokovať podozrivé SMS správy obsahujúce Simjacker útoky.

- Opatrnosť pri otváraní neznámych SMS správ – Užívatelia by mali byť opatrní pri otváraní neznámych alebo podozrivých SMS správ. Ak prijmete neznámu správu, je lepšie ju odstrániť bez otvorenia.

- Informovanie mobilného operátora – V prípade, že zistíte Simjacker útok alebo podozrivú SMS správu, okamžite informujte svojho mobilného operátora. Týmto spôsobom môžu operátori sledovať a blokovať útoky a prípadne podnikať ďalšie kroky na ochranu zákazníkov.

- Vzdelávanie a povedomie – Zdieľajte informácie o Simjacker útoku so svojou rodinou, priateľmi a kolegami, aby boli informovaní o tomto bezpečnostnom riziku a vedeli, ako sa pred ním chrániť.

Útok Simjacker predstavuje vážne riziko pre užívateľov mobilných telefónov na celom svete. Zvýšené povedomie o Simjacker útoku a aktívne prijímanie preventívnych opatrení môže značne znížiť riziko útoku a pomôže udržať súkromie a bezpečnosť užívateľov mobilných telefónov.